不同类型的飞行航段(flight leg)

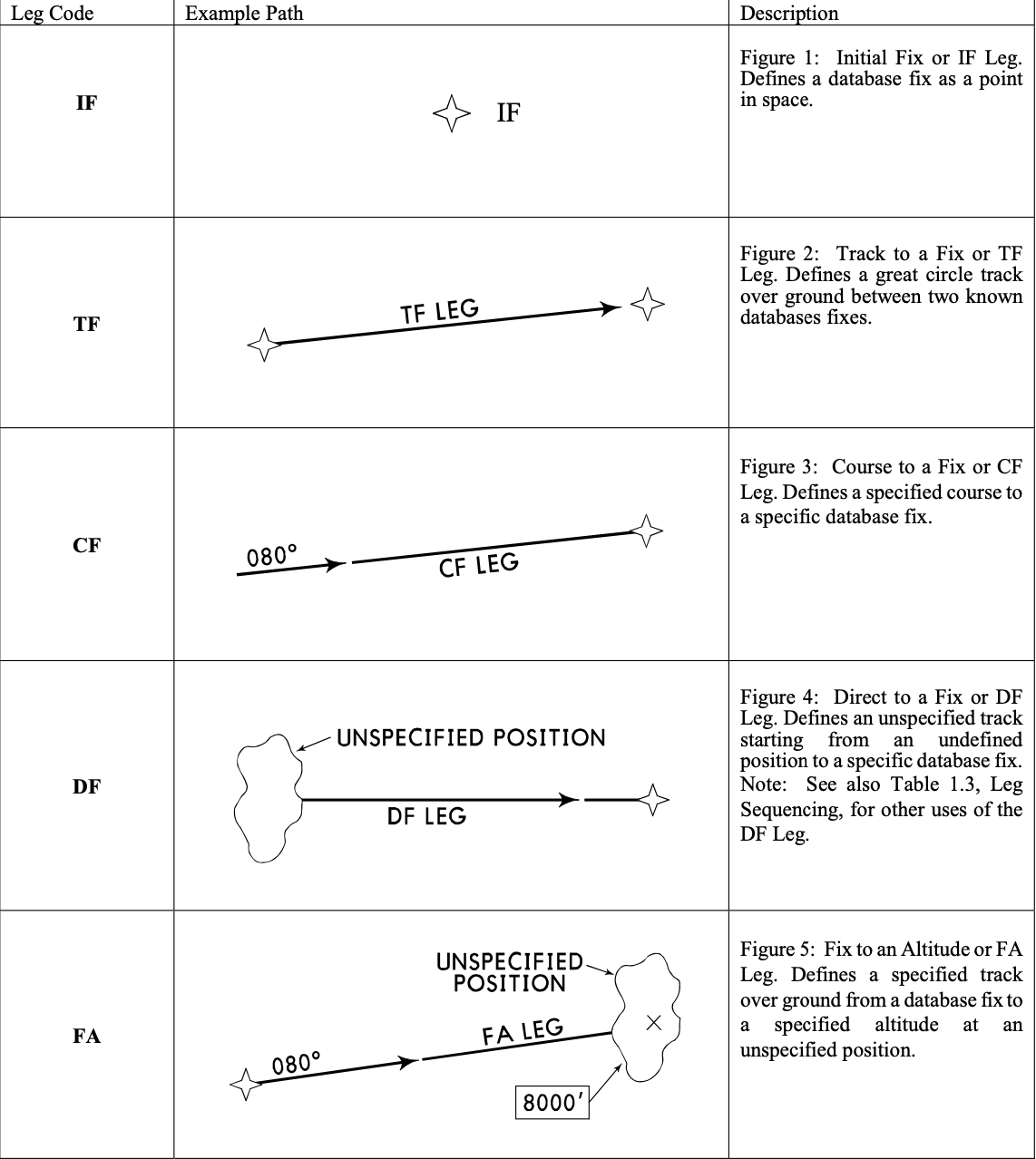

在ARINC的数据格式里有详细的飞行航段的描述,所谓的leg type。一个完整飞行计划(flight plan)是由多个飞行阶段(flight procedure)组成,比如起飞(sid)、航中(enroute)、抵达(star)、降落(iap),而每个阶段又有多个航段组成,航段类型描述了飞行轨迹。

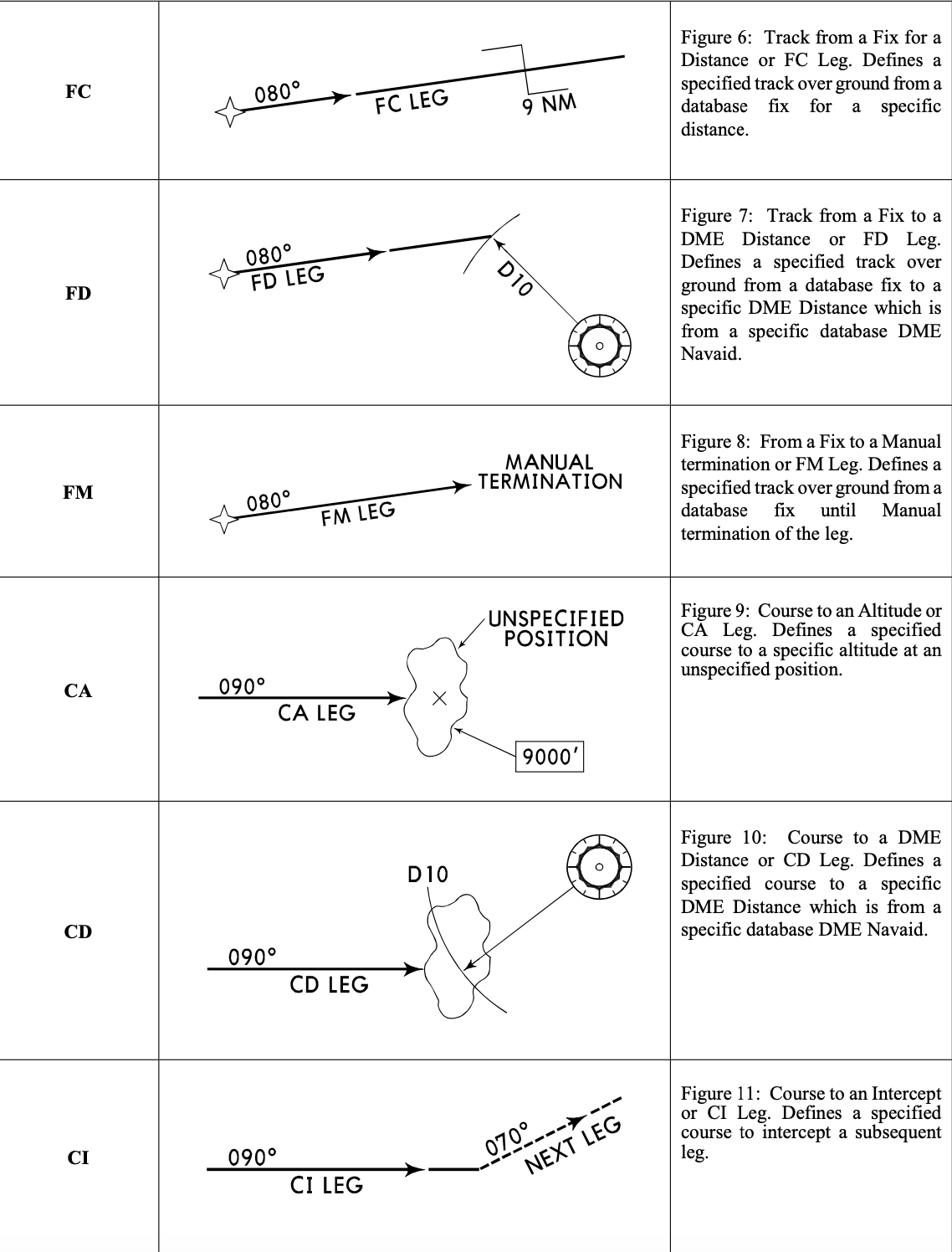

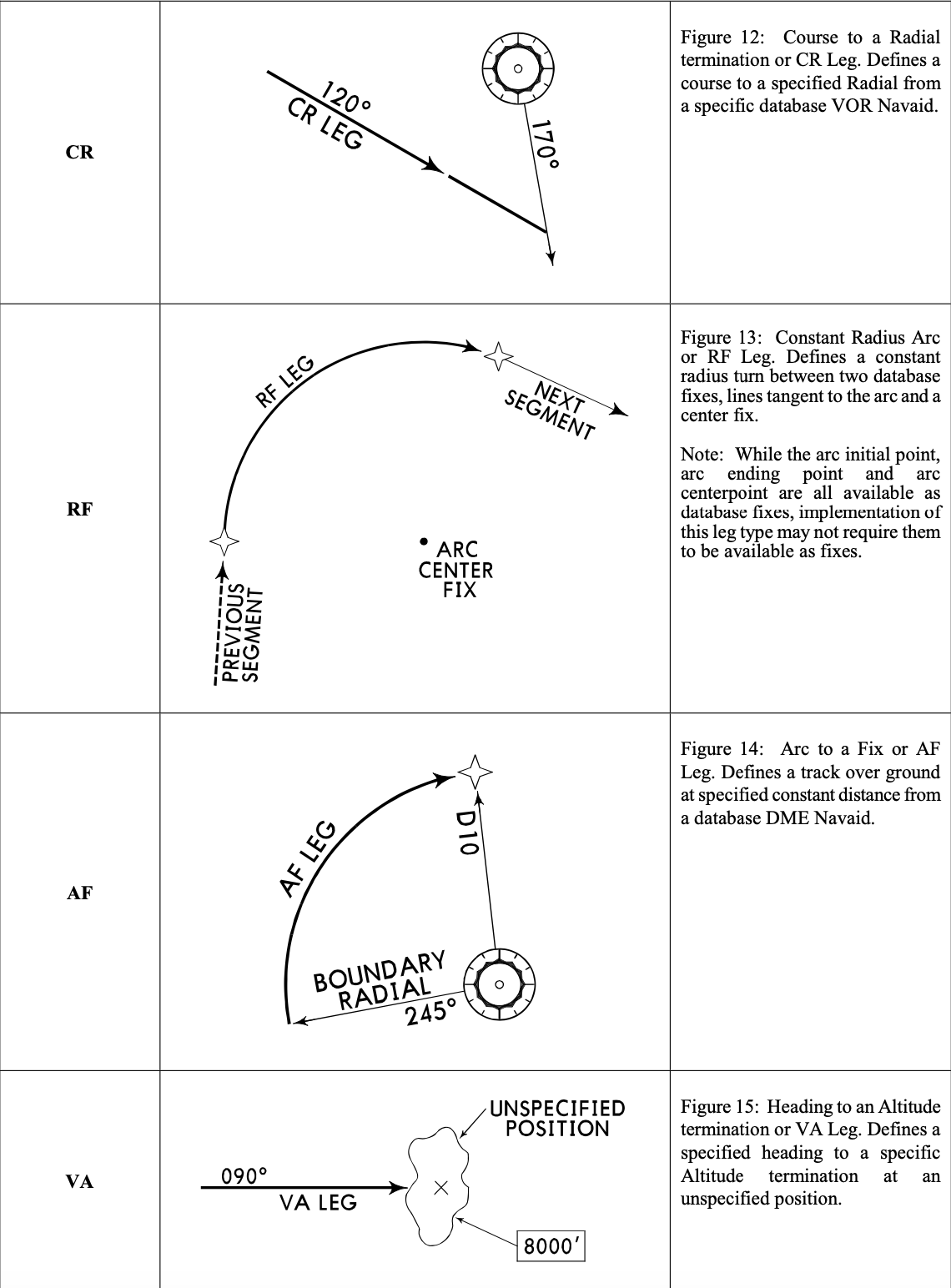

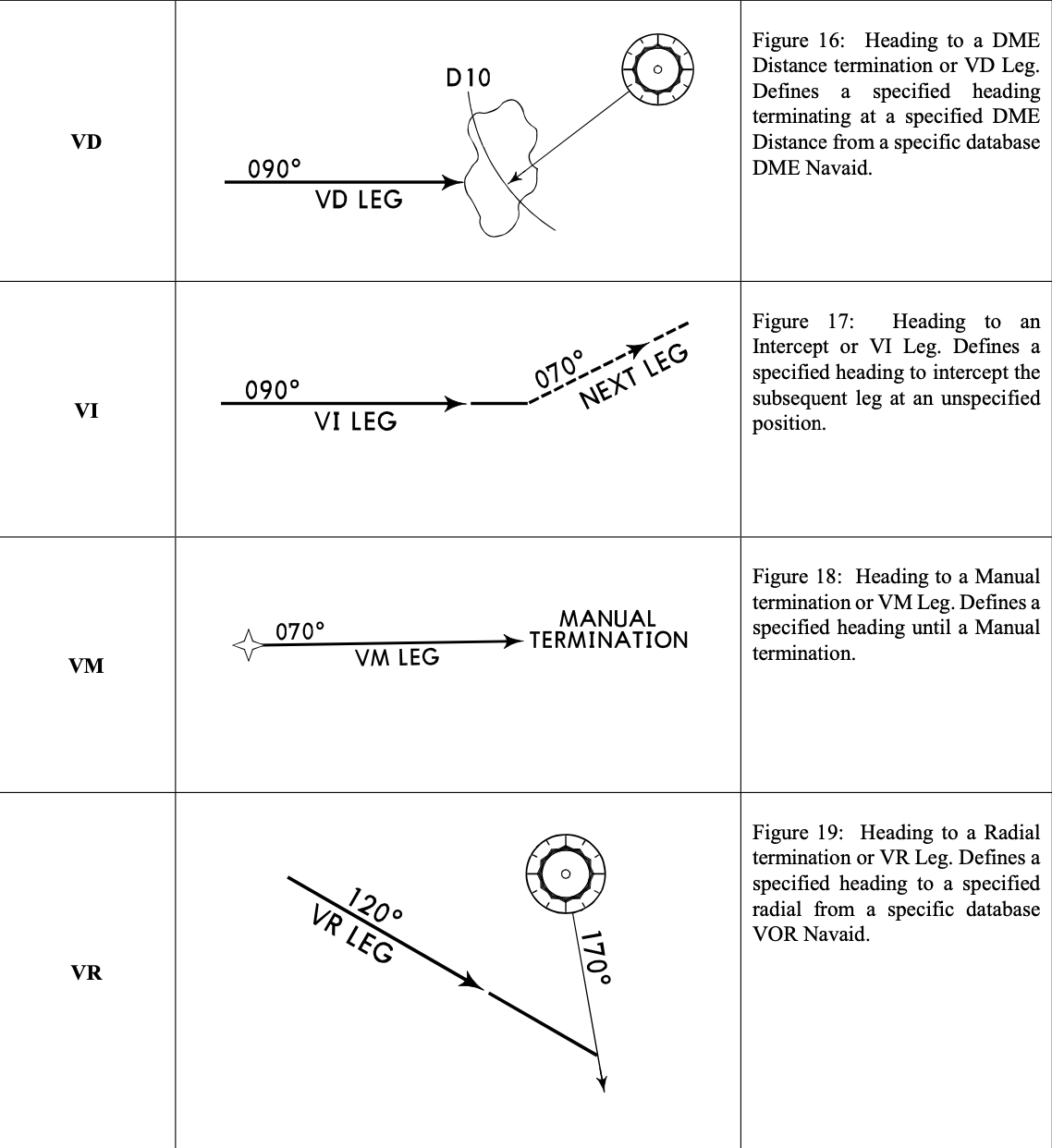

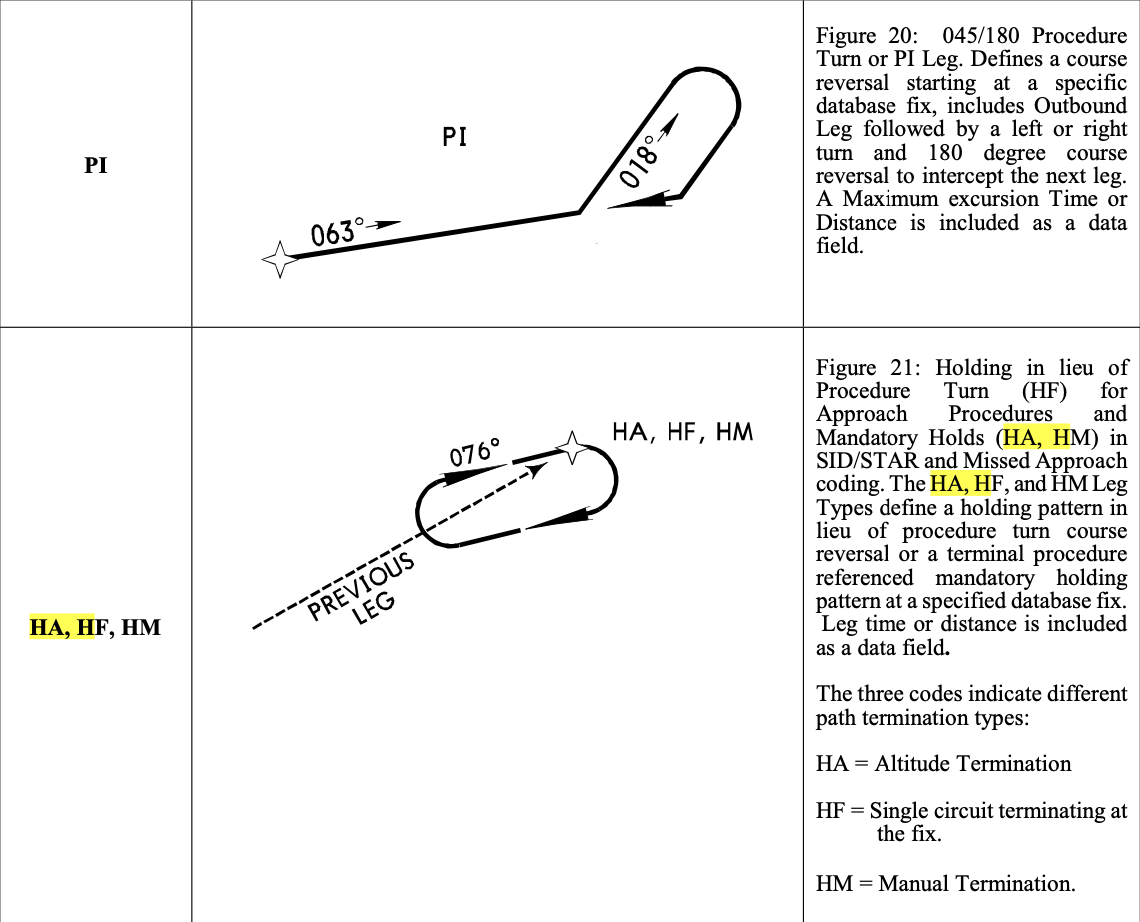

各Leg Type罗列如下:

以下以一些具体的例子来说明几个特定的leg type:

PI

如上图所示,SKINI之后是一个PROC.TURN,即PI类型Leg Type,ARINC在给定PI类型的同时,也给定outbound角度为221度,接着是Left转弯,转弯180度后就反向回到FRELS,FRELS在上图中并没有标识,在sequence中也没有,它距离SKINI为8.2NM.

FC

上图中的D23.3即为FC,ARINC中给定了角度为312,距离为23.3NM,其实就是一个虚拟点,名称以距离命名,故为D23.3。

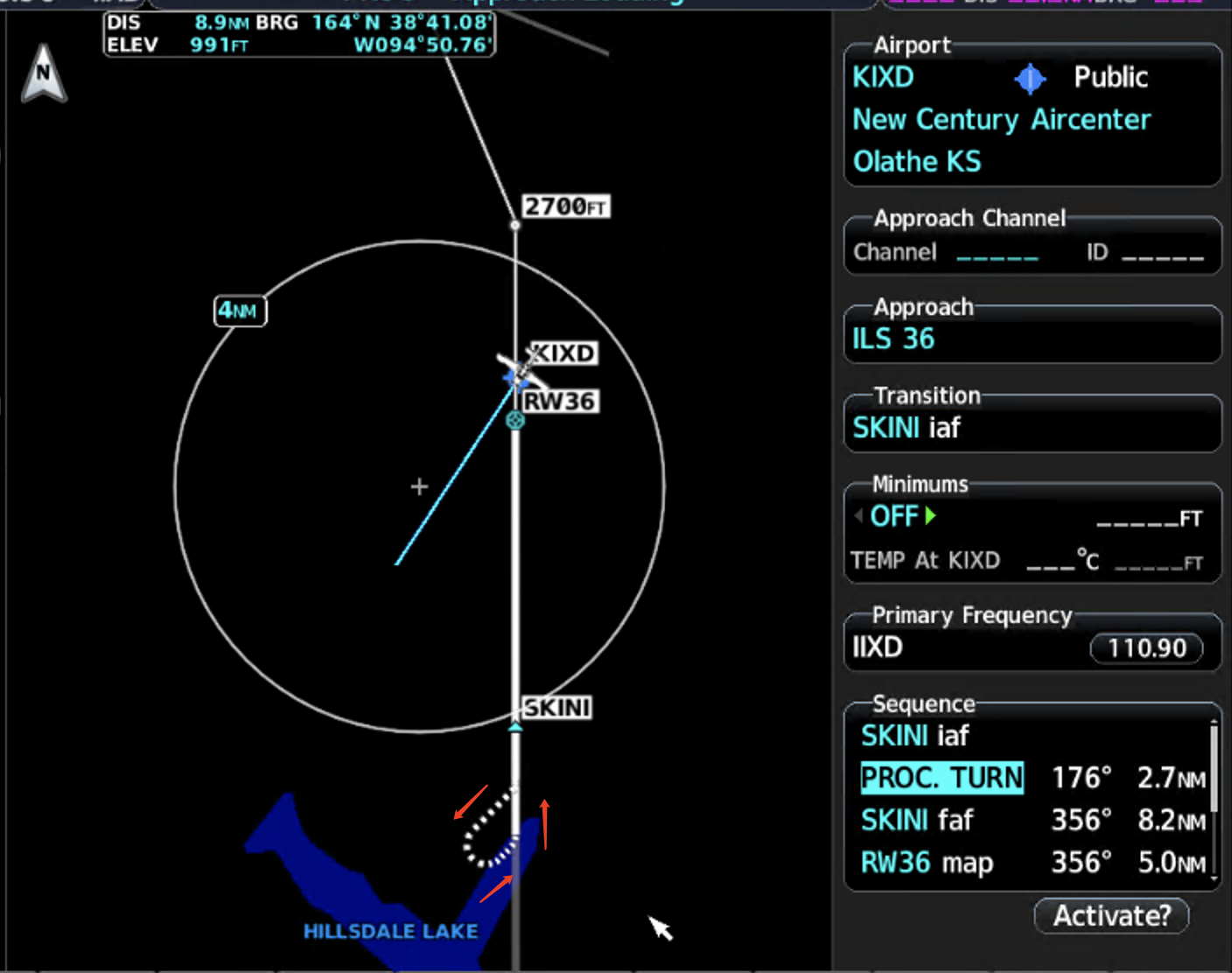

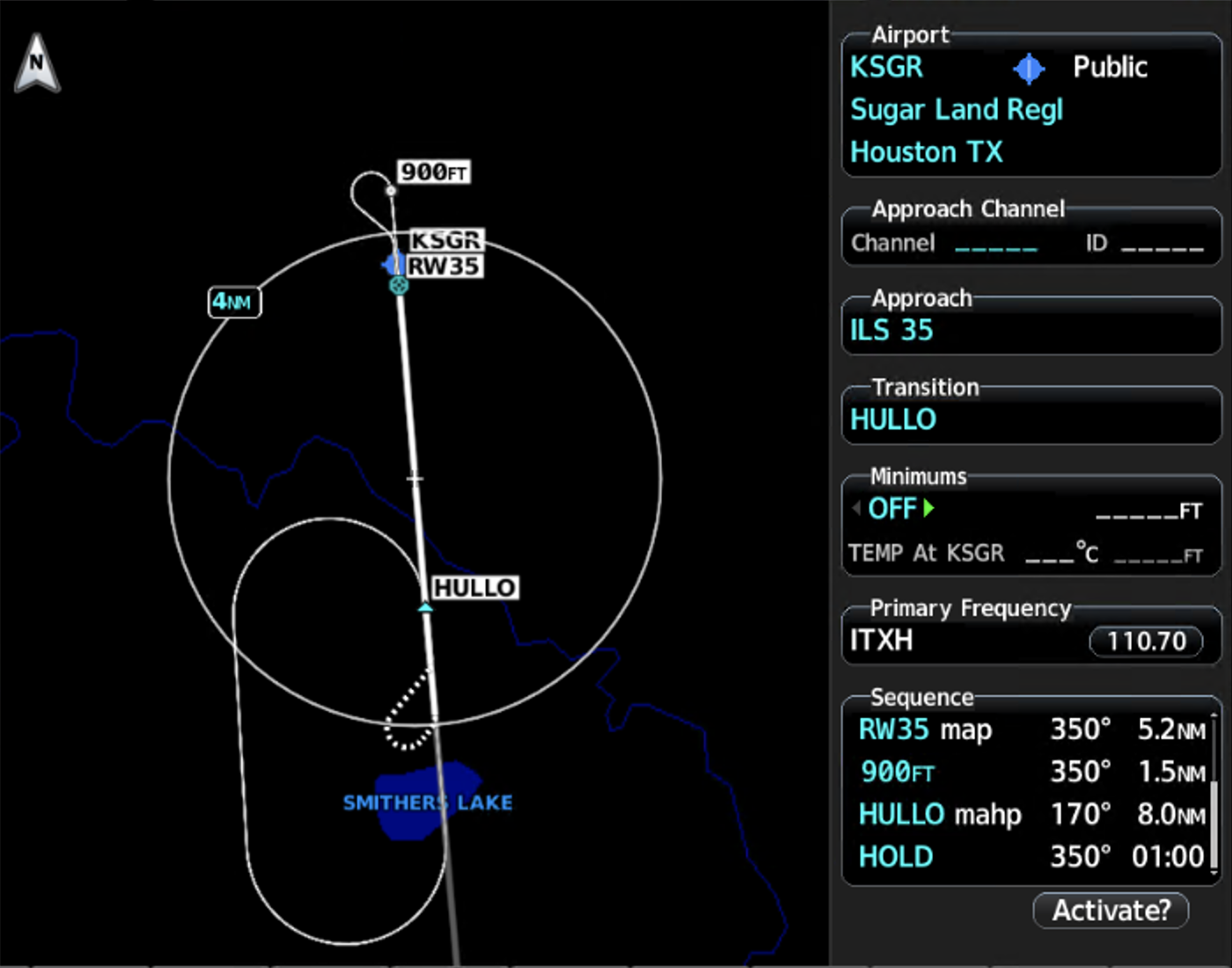

CA

CA是紧接着跑道的miss approach,立马要复飞到指定高度,所以通常其角度与跑道角度一致,如上图中的356度,高度在数据库进行了指定,命名以该高度命名,如这里的2700FT。所以也是一虚拟点,至于距离是不固定的,如果是单引擎,通常是pitch为2.5度向上攀升,如果是双引擎就是5度向上攀升。

CA跟VA很像,都是到达指定高度,不过VA是指定了飞行方向,标识上带hdg后缀。

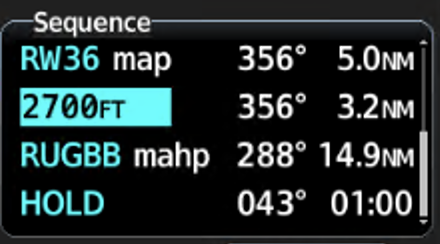

VI

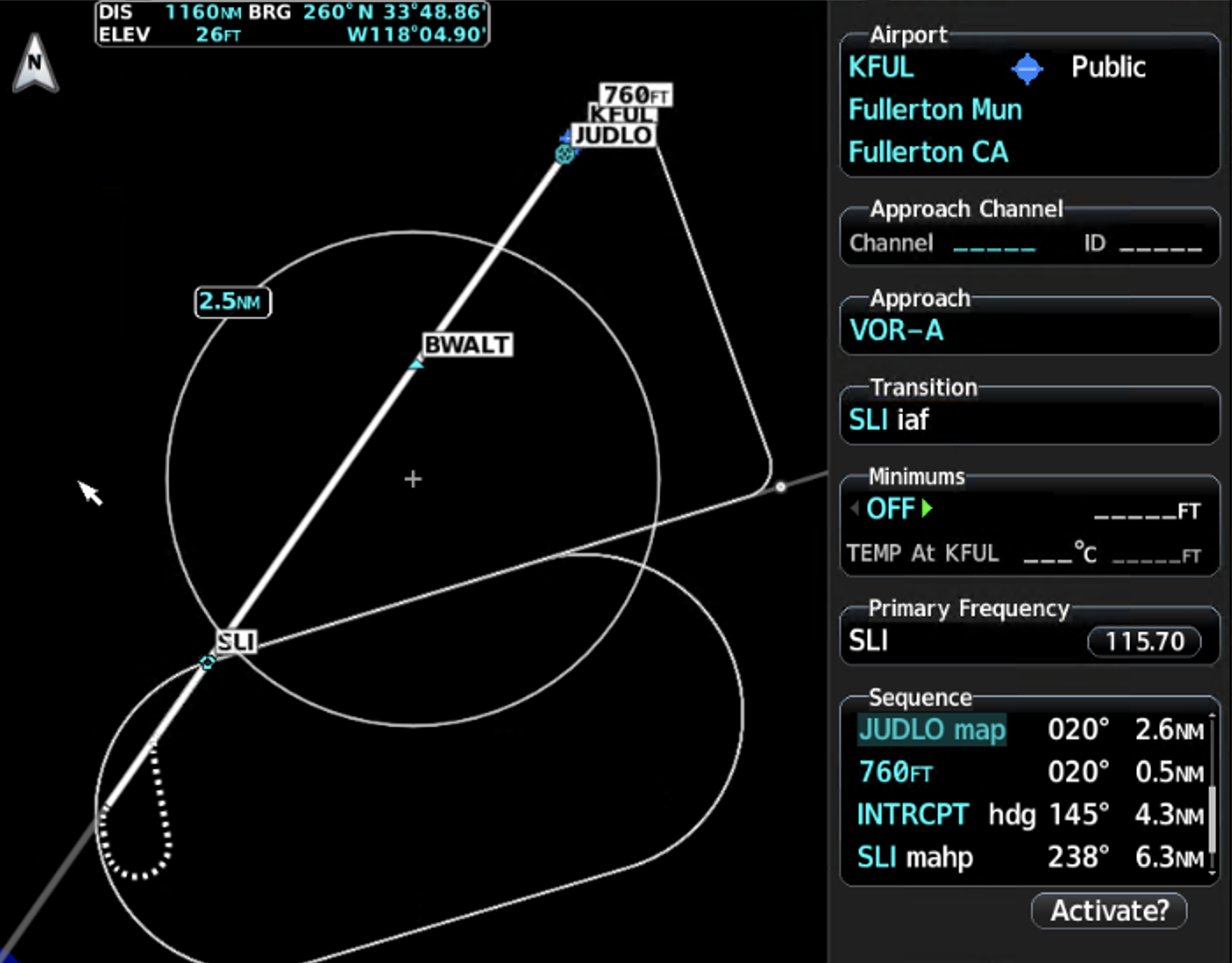

VI显示标识为INTRCPT,带hdg后缀,数据库中会指定角度,如上图示例为100度,表示100度切入另一条航段,至于交叉点在哪,是会定义的,需要计算得出。

CD

DME用于测距,Leg Type为CD时,表示用DME导航中,标识也是INTRCPT,但没有hdg后缀。

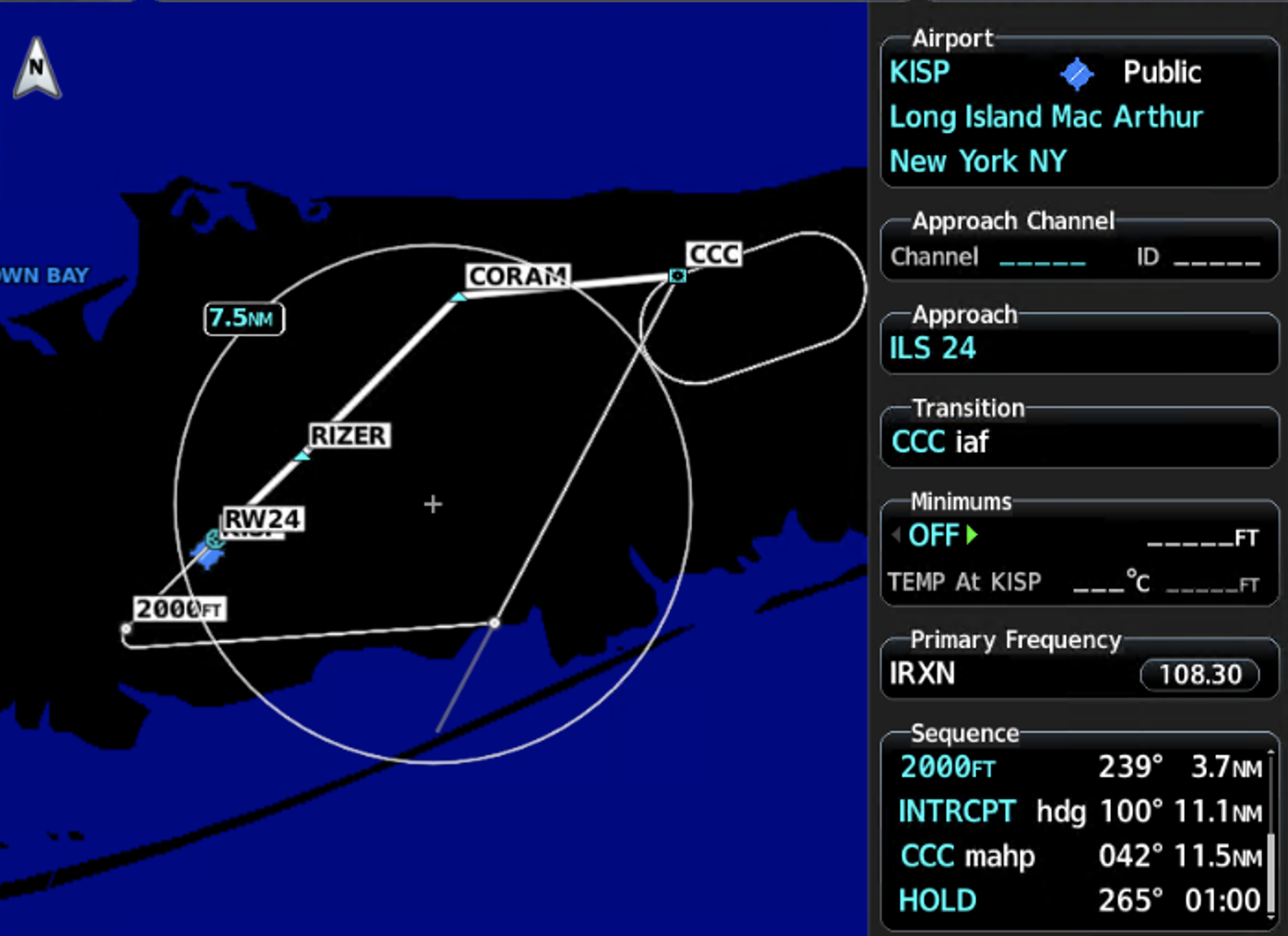

以下再罗列几个特别的procedure:

1. map不是以跑道作命名:

2. map之后直接INTRCPT返回